引言:没有审计的 AI,是黑客的提款机

在 Stage 1 中,我们揭示了 OpenClaw 架构上的系统性缺陷。今天,我们将直击三个真实的“血色现场”。这些案例证明了一个残酷的事实:在 AI 代理领域,最基础的疏忽,往往会导致最灾难性的资产崩盘。

案例一:150 万凭据泄露,起底“情绪编程”的致命代价

事件背景: OpenClaw 核心 AI Agent 社交平台 Moltbook 发生大规模数据泄露。

事故核心: 超过 150 万个 Agent 凭据(Credentials)流出。

致命原因: 并非由于复杂的 0 Day 漏洞,而是最基础的访问控制机制形同虚设。

深度复盘: Moltbook 创始人坦言,系统全栈代码均由 AI 自动生成(Vibe Coding),他本人甚至没有写过一行代码。

WEEX Labs 观察: “情绪编程”让开发门槛降到了零,但也让安全门槛降到了负数。AI 可以生成功能,但目前还无法生成“防御直觉”。缺乏人工安全审计的 AI 代码,本质上是在沙滩上盖摩天大楼。

案例二:明文存储的“藏宝图”,Infostealer 木马的精准狩猎

事件背景: 2026 年 2 月,安全公司检测到窃密木马 Vidar 的新变种正专门针对 OpenClaw 用户进行攻击。

攻击路径: 黑客不需要挖掘代码漏洞,只需更新木马的“文件抓取”规则,扫描默认目录 ~/.openclaw。

损失规模: 超过 百万终端 的 AI 身份面临接管风险。

技术槽点: OpenClaw 将 token、private key 等核心敏感信息以明文形式存储在本地配置文件中。

WEEX Labs 观察: “开源”不代表可以“开门”交出机密数据。在 Web3 环境下,本地配置文件的安全级别应等同于私钥。OpenClaw 的这一设计失误,直接让 AI 助手变成了黑客的“带路党”。

案例三:CVE-2026-25253,点击即沦陷的 RCE 高危漏洞

事件背景: 2026 年 1 月,OpenClaw 紧急修复了一个 CVSS 评分高达 8.8 的高危漏洞。

攻击手法: 跨站 WebSocket 劫持(CSWSH)。

恐怖之处: 未经身份验证的远程攻击者,只需诱导受害者点击一个恶意链接,就能利用浏览器作为跳板,绕过沙箱,在宿主机上执行任意系统底层命令。

教训: “本地访问”并不意味着安全。

WEEX Labs 观察: 这一漏洞再次证明了“零信任架构”的重要性。在 AI 代理频繁调用系统权限的今天,任何一次外部链接的点击都可能演变成整机沦陷。

WEEX Labs 总结

这三个案例向我们展示了 AI 安全的三重威胁:代码不可控(案例一)、数据不加密(案例二)、边界不安全(案例三)。 在追求 AI 带来的生产力爆发时,如果我们不守住安全的底线,那么我们构建的每一个 AI 助手,都可能成为埋在自己系统里的定时炸弹。

随机文章

热门文章

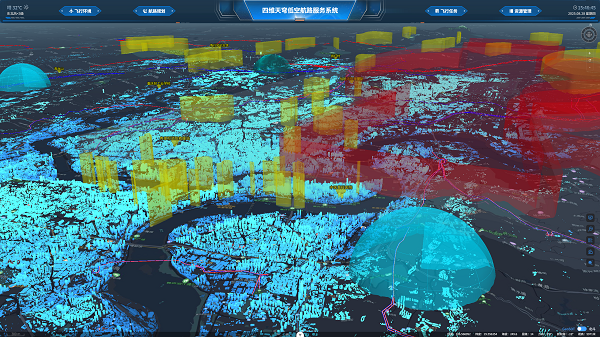

V1.0重磅发布!四维天穹绘构低空天路

Merck Appoints David Weinreich as New Global Head of R&D and Chief Medical Officer for Healthcar

“兴火·燎原”总冠军诞生,云宏信息《金融高算力轻量云平台》登顶

泳池过滤器怎么选?揭开Waternics水武仕珍珠岩过滤器的“硬核密码”!

Graco推出QUANTM电动双隔膜泵系列的改进产品

2025上海CMEF:鱼跃以“AI+医疗”开启健康管理新纪元

再获殊荣!itc分布式综合管理平台荣获2024年度“分布式处理十大品牌”

北京爱育华医院耳鼻喉头颈外科高品质服务升级

交个朋友严选背后:为何是蛰伏三年的酃酃酒